Forense de telefonos moviles 2026: proceso, evidencia y l?mites legales

David Plaha

En esta guia sobre forense de telefonos moviles encontraras criterios practicos para evaluar riesgo, actuar con evidencia y mejorar tu postura de seguridad en 2026.

El examen forense de teléfonos móviles es una disciplina especializada para extraer y analizar datos de dispositivos. Esta guía explica cuándo se usa y cómo funciona.

¿Qué Es Forense Móvil?

Es el proceso científico de extraer, preservar y analizar datos de dispositivos móviles de manera que sea admisible como evidencia.

Casos de Uso

- Investigaciones criminales

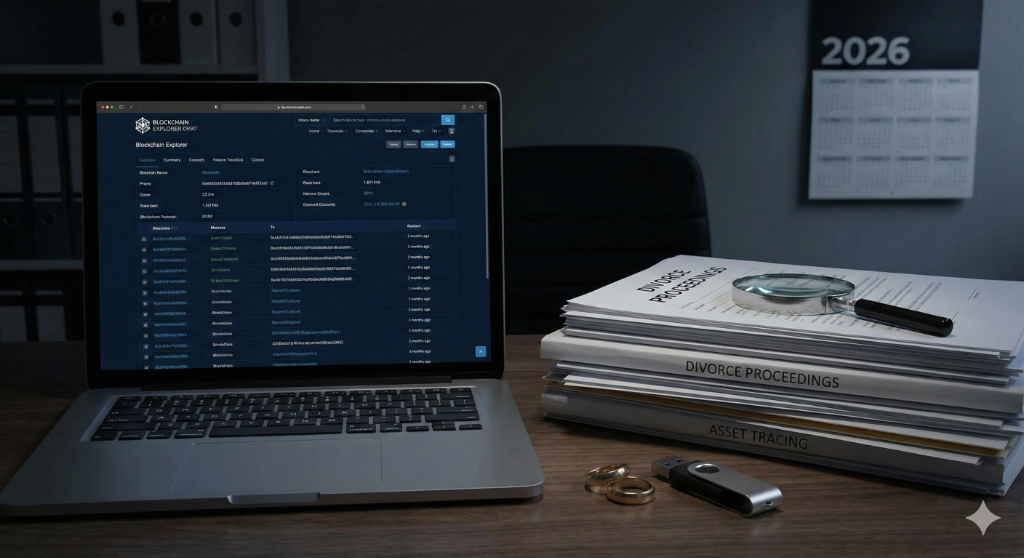

- Litigios civiles

- Investigaciones corporativas

- Casos de divorcio (con autorización)

- Respuesta a incidentes de seguridad

Qué Se Puede Recuperar

Datos Activos

- Mensajes (SMS, WhatsApp, etc.)

- Fotos y videos

- Historial de llamadas

- Contactos

- Historial de navegación

- Aplicaciones instaladas

- Ubicaciones

Datos Eliminados

- Mensajes borrados (a veces)

- Fotos eliminadas (dependiendo del tiempo)

- Historial de navegación borrado

- Archivos en espacio no asignado

Metadatos

- Cuándo se tomaron fotos

- Ubicación GPS de imágenes

- Tiempos de actividad

- Patrones de uso

Herramientas Forenses

Profesionales

- Cellebrite UFED: Estándar de la industria

- Oxygen Forensic: Análisis de apps

- Magnet AXIOM: Multiplataforma

- MSAB XRY: Móviles y drones

Estas herramientas requieren:

- Licencias costosas

- Capacitación especializada

- Actualizaciones constantes

El Proceso Forense

1. Preservación

- Evitar modificación del dispositivo

- Modo avión o jaula Faraday

- Documentar estado inicial

2. Adquisición

- Copia bit-a-bit cuando posible

- Extracción lógica de datos

- Bypass de bloqueos (si legal)

3. Análisis

- Parsing de datos extraídos

- Recuperación de eliminados

- Correlación de información

4. Documentación

- Cadena de custodia

- Informe técnico detallado

- Preparación para testimonial

Consideraciones Legales

Cuándo Es Legal

- Con consentimiento del dueño

- Con orden judicial

- Dispositivo propio

- Dispositivo corporativo (con política)

Cuándo NO Es Legal

- Sin autorización del dueño

- Sin orden judicial apropiada

- Para espiar a terceros

Admisibilidad

Para que la evidencia sea admisible:

- Procedimientos documentados

- Cadena de custodia intacta

- Herramientas validadas

- Experto calificado

Limitaciones

Técnicas

- Cifrado moderno (muy difícil de romper)

- Datos en la nube no en dispositivo

- Daño físico del dispositivo

- Borrado seguro

Legales

- Privacidad de terceros

- Datos protegidos

- Jurisdicción

Costos Típicos

| Servicio | Precio USD |

|---|---|

| Extracción básica | $500 - $1,500 |

| Análisis forense completo | $2,000 - $5,000 |

| Informe pericial | $3,000 - $10,000 |

| Testimonial de experto | $300 - $1,000/hora |

Conclusión

El forense móvil es herramienta poderosa pero debe usarse dentro del marco legal. Trabaje siempre con profesionales certificados y abogados cuando sea necesario.

¿Necesita servicios de forense móvil? Contacte a Cyberlord para exámenes forenses profesionales con cadena de custodia e informes admisibles en tribunal.

forense de telefonos moviles: puntos clave

La prioridad en forense de telefonos moviles es combinar analisis t?cnico, control de riesgo y seguimiento operativo con responsables claros.

Tambi?n te puede interesar: instagram tiktok hacked recovery 2026 y how to track phone google maps 2026.

forense de telefonos moviles: marco de decisi?n para 2026

Cuando hablamos de forense de telefonos moviles, el error m?s com?n es evaluar solo la parte tecnica y olvidar el contexto legal, operativo y de negocio. Una decisi?n correcta combina tres capas: evidencia verificable, impacto para la organizaci?n y un plan claro de seguimiento.

En equipos peque?os, una guia accionable debe responder tres preguntas: que esta pasando, que riesgo real tiene hoy y que acciones concretas pueden ejecutarse en menos de 7 d?as. En equipos grandes, adem?s, se necesita trazabilidad para auditor?a, responsables por tarea y validaci?n posterior de controles.

C?mo ejecutar una estrategia s?lida sin improvisar

- Definir alcance real: activos, cuentas, dispositivos, aplicaciones y dependencias.

- Priorizar por impacto: operaciones cr?ticas, datos sensibles y riesgo regulatorio.

- Validar evidencia: no tomar decisiones con alertas sin contexto.

- Aplicar correcciones por fases: contenci?n inmediata, remediaci?n estructural y mejora continua.

- Medir resultado: tiempo de detecci?n, tiempo de respuesta y reducci?n de exposici?n.

Este enfoque evita tanto el p?nico como la falsa sensaci?n de seguridad. El objetivo no es ?hacer m?s tareas?, sino reducir riesgo verificable con el menor tiempo de inactividad posible.

Errores frecuentes que elevan el riesgo

- Actuar solo con herramientas autom?ticas sin revisi?n manual.

- No documentar evidencia y perder trazabilidad para decisiones legales.

- Dejar acciones cr?ticas para ?la pr?xima semana?.

- Corregir s?ntomas visibles sin resolver causa ra?z.

- No comunicar riesgos al ?rea directiva en lenguaje de negocio.

Checklist operativo de 24 a 72 horas

- Inventario actualizado de activos afectados o en riesgo.

- Verificaci?n de configuraciones, accesos y credenciales privilegiadas.

- Revisi?n de registros para confirmar alcance real del incidente.

- Bloqueo de vectores activos y monitoreo reforzado.

- Informe ejecutivo breve con impacto, acciones y pr?ximos pasos.

Preguntas frecuentes

?Cu?ndo conviene pedir apoyo externo?

Cuando no hay visibilidad suficiente, falta capacidad de respuesta interna o el impacto potencial incluye datos sensibles, cumplimiento o interrupci?n de negocio.

?C?mo priorizar si hay muchas alertas?

Prioriza por impacto y explotabilidad: activos cr?ticos primero, luego evidencias de movimiento lateral y finalmente hardening preventivo.

?Qu? evidencia debe guardarse siempre?

Registros, indicadores, muestras relevantes, cronolog?a de acciones y decisiones tecnicas. Esa base evita discusiones posteriores y facilita auditor?as.

Para ampliar contexto t?cnico, revisa tambi?n este recurso y esta guia relacionada.

Si necesitas validaci?n experta sobre tu caso, contacta con Cyberlord.

Recomendaciones finales para implementacion

Para que esta guia produzca resultados medibles, define responsables y plazos en tres niveles: acciones inmediatas, acciones de estabilizacion y acciones de mejora continua. En la primera semana, prioriza tareas que reduzcan riesgo visible y mejoren la capacidad de respuesta. En el primer mes, valida que los controles aplicados realmente bajan exposicion con evidencias concretas.

Tambien es recomendable convertir los hallazgos en un tablero de seguimiento con estado, impacto y fecha objetivo. Sin ese seguimiento, muchas correcciones quedan incompletas y reaparecen en semanas posteriores. Si trabajas con terceros, exige entregables verificables y no solo recomendaciones generales.

Finalmente, integra esta practica en tu ciclo habitual: revisiones periodicas, pruebas controladas y aprendizaje despues de cada incidente o simulacion. Este enfoque reduce costos de reaccion y mejora la madurez de seguridad de manera sostenida.