Evolucion del phishing 2015 2026: guia visual y lecciones clave

David Plaha

En esta guia sobre evolucion del phishing 2015 2026 veras riesgos, decisiones y acciones concretas para 2026.

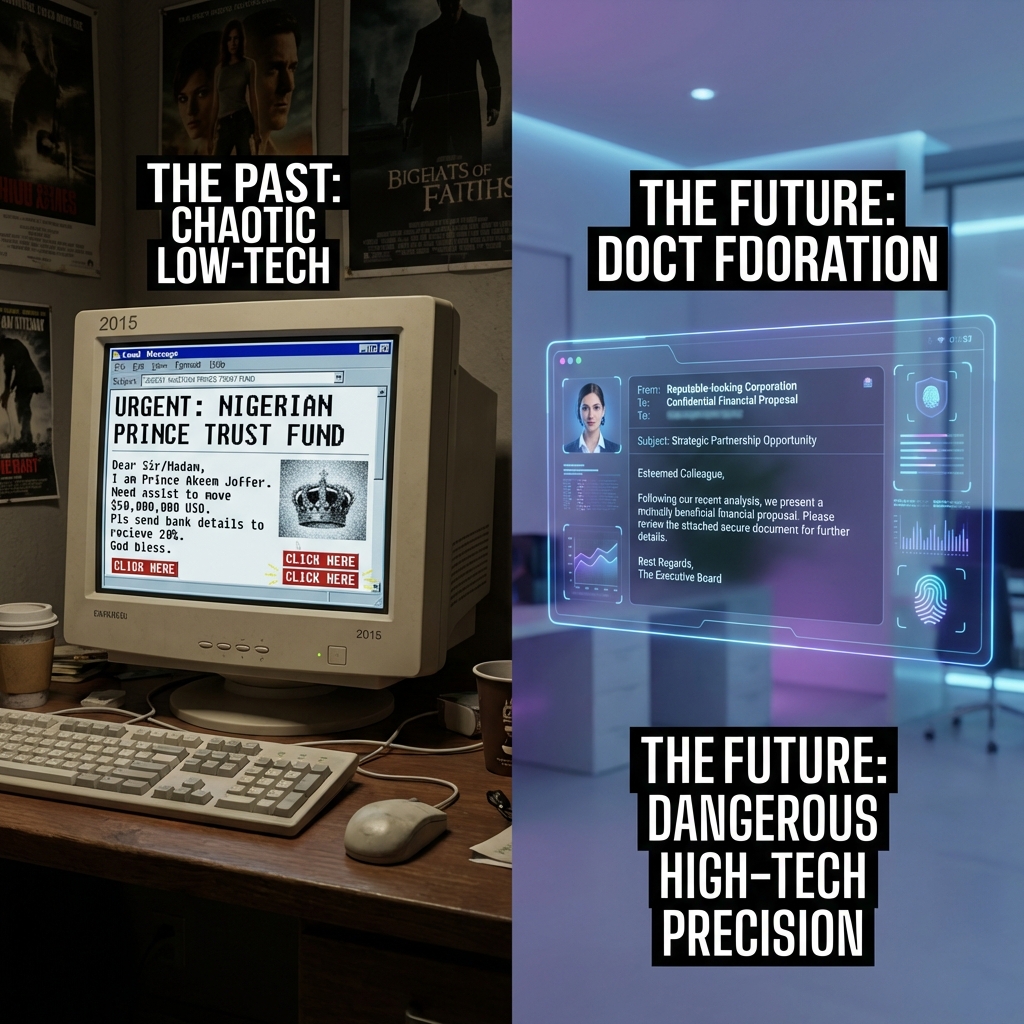

El phishing ha evolucionado dramáticamente en la última década. Esta guía visual muestra cómo han avanzado estas amenazas.

2015-2016: Phishing Básico

Características

- Emails con errores ortográficos obvios

- Links claramente sospechosos

- Diseño pobre

- "Príncipes nigerianos"

Efectividad

- Tasa de clic: ~3%

- Fácil de detectar

- Filtros simples bloqueaban la mayoría

2017-2018: Spear Phishing

Características

- Emails personalizados

- Investigación sobre la víctima

- Mejor diseño

- Suplantación de proveedores conocidos

Ejemplos

- "Tu factura de Amazon está lista"

- "Actualiza tu información en PayPal"

Efectividad

- Tasa de clic: ~8-12%

- Requería más esfuerzo del atacante

- Filtros tradicionales menos efectivos

2019-2020: Business Email Compromise

Características

- Suplantación de ejecutivos

- Solicitudes de transferencias urgentes

- Emails desde cuentas comprometidas reales

- Sin links ni malware (difícil de detectar)

Impacto

- $1.8 mil millones en pérdidas (FBI 2020)

- Objetivo: equipos de finanzas

- Imposible de filtrar automáticamente

2021-2022: Multi-Canal

Características

- Phishing por SMS (smishing)

- Phishing por voz (vishing)

- Phishing por QR

- Combinación de canales

Ejemplos

- SMS "Tu paquete está retenido"

- Llamada del "banco" después de email

- QR codes maliciosos en lugares públicos

2023-2024: Phishing con IA

Características

- Emails generados por LLMs (sin errores)

- Personalización masiva automatizada

- Contexto temporal perfecto

- Multilingüe sin esfuerzo

Cambio de Juego

- Escala masiva con calidad de spear phishing

- Difícil distinguir de email legítimo

- Detección tradicional inefectiva

2025-2026: Deepfake Phishing

Características

- Video fakeos de ejecutivos

- Clonación de voz para vishing

- Perfiles falsos hiperrealistas

- Ataques multi-modal

Ejemplos Reales

- Videollamada deepfake resulta en fraude de $25M

- CEO clonado ordena transferencia por llamada

- Perfiles LinkedIn con fotos IA para ingeniería social

Línea de Tiempo de Soft

| Año | Tipo | Sofisticación | Detección |

|---|---|---|---|

| 2015 | Masivo genérico | Baja | Fácil |

| 2017 | Spear phishing | Media | Moderada |

| 2019 | BEC | Alta | Difícil |

| 2021 | Multi-canal | Alta | Muy difícil |

| 2023 | IA generativa | Muy alta | Experto |

| 2025 | Deepfake | Extrema | Casi imposible |

Defensa por Era

2015: Filtros de correo

Suficiente para la mayoría del spam.

2018: Capacitación básica

Empleados identificando señales obvias.

2021: Simulaciones de phishing

Testing regular de empleados.

2024: IA defensiva

Machine learning para detectar anomalías.

2026: Verificación humana

Protocolos de verificación fuera de banda obligatorios.

Lo Que Viene

Tendencias Futuras

- Phishing personalizado en tiempo real

- Deepfakes indistinguibles

- Ataques a hardware/IoT

- Exploits de biometría

Defensa del Futuro

- Zero trust por defecto

- Verificación multi-factor para todo

- IA defensiva adaptativa

- Autenticación sin contraseñas

Conclusión

El phishing evolucionó de emails burdos a ataques sofisticados con IA. La defensa también debe evolucionar: de filtros técnicos a cultura de verificación constante.

¿Quiere evaluar la resistencia de su organización al phishing? Contacte a Cyberlord para simulaciones de phishing personalizadas y capacitación de concientización.

evolucion del phishing 2015 2026: puntos clave

El objetivo principal en evolucion del phishing 2015 2026 es convertir analisis en acciones verificables.

Recursos relacionados: ai powered phishing 2026 y ai voice cloning scams 2026.

Marco de evaluacion para 2026

Una pieza de contenido util no solo explica conceptos: tambien ayuda a decidir acciones. Para evaluar este tema de forma profesional, usa un marco simple de tres capas. Primera capa: evidencia tecnica verificable. Segunda capa: impacto real para negocio, operaciones y cumplimiento. Tercera capa: plan de accion con responsables y fechas.

Sin este marco, muchas decisiones se toman por intuicion o urgencia. Con este marco, los equipos pueden priorizar mejor, reducir ruido y evitar medidas que no bajan riesgo.

Plan de accion en 30 dias

- Semana 1: confirmar alcance y riesgos criticos.

- Semana 2: aplicar medidas de contencion y hardening.

- Semana 3: validar eficacia con pruebas y monitoreo.

- Semana 4: documentar lecciones y cerrar brechas pendientes.

Errores comunes y como evitarlos

- Confiar solo en herramientas automaticas sin revision humana.

- No definir responsable por cada accion critica.

- No medir resultados despues de aplicar cambios.

- No alinear decisiones tecnicas con requisitos legales.

Indicadores recomendados

Para saber si la estrategia funciona, revisa mensualmente: tiempo de deteccion, tiempo de respuesta, porcentaje de correcciones cerradas y numero de reincidencias. Si los indicadores no mejoran, ajusta alcance, recursos o metodologia.

Preguntas frecuentes

Cuando conviene pedir apoyo externo?

Cuando el equipo interno no tiene visibilidad suficiente, capacidad de respuesta o experiencia en investigacion avanzada.

Como priorizar acciones cuando hay muchos hallazgos?

Empieza por activos criticos y escenarios explotables con mayor impacto. Luego continua con mejoras estructurales.

Que documentacion minima debe existir?

Cronologia de eventos, evidencia tecnica, decisiones tomadas, responsables y estado de remediacion.

Marco de evaluacion para 2026

Una pieza de contenido util no solo explica conceptos: tambien ayuda a decidir acciones. Para evaluar este tema de forma profesional, usa un marco simple de tres capas. Primera capa: evidencia tecnica verificable. Segunda capa: impacto real para negocio, operaciones y cumplimiento. Tercera capa: plan de accion con responsables y fechas.

Sin este marco, muchas decisiones se toman por intuicion o urgencia. Con este marco, los equipos pueden priorizar mejor, reducir ruido y evitar medidas que no bajan riesgo.

Plan de accion en 30 dias

- Semana 1: confirmar alcance y riesgos criticos.

- Semana 2: aplicar medidas de contencion y hardening.

- Semana 3: validar eficacia con pruebas y monitoreo.

- Semana 4: documentar lecciones y cerrar brechas pendientes.

Errores comunes y como evitarlos

- Confiar solo en herramientas automaticas sin revision humana.

- No definir responsable por cada accion critica.

- No medir resultados despues de aplicar cambios.

- No alinear decisiones tecnicas con requisitos legales.

Indicadores recomendados

Para saber si la estrategia funciona, revisa mensualmente: tiempo de deteccion, tiempo de respuesta, porcentaje de correcciones cerradas y numero de reincidencias. Si los indicadores no mejoran, ajusta alcance, recursos o metodologia.

Preguntas frecuentes

Cuando conviene pedir apoyo externo?

Cuando el equipo interno no tiene visibilidad suficiente, capacidad de respuesta o experiencia en investigacion avanzada.

Como priorizar acciones cuando hay muchos hallazgos?

Empieza por activos criticos y escenarios explotables con mayor impacto. Luego continua con mejoras estructurales.

Que documentacion minima debe existir?

Cronologia de eventos, evidencia tecnica, decisiones tomadas, responsables y estado de remediacion.