Farce de Faux Hacker : Le Guide Ultime des Logiciels & Arnaques

Cyberlord Security Team

Avez-vous déjà voulu ressembler à un maître hacker d'un film ? Vous connaissez la scène : des doigts volant sur le clavier, du code vert tombant en cascade sur l'écran et un message "ACCÈS ACCORDÉ" clignotant en lettres grasses. Alors que le vrai hacking implique beaucoup plus de lecture et beaucoup moins de frappe, vous pouvez facilement recréer cette esthétique hollywoodienne avec un logiciel de farce de faux hacker.

Dans ce guide, nous explorerons les meilleurs outils pour réussir la farce de hacker ultime, mais nous plongerons également dans un sujet sérieux : comment les faux hackers utilisent ce logiciel pour des arnaques malveillantes.

Qu'est-ce qu'une Farce de Faux Hacker ?

Une farce de faux hacker implique l'utilisation de sites web ou de logiciels spécialisés qui simulent un environnement de hacking complexe. Ces outils sont conçus pour paraître intimidants et techniques pour l'œil non averti, présentant souvent :

- Code de Terminal Défilant : des lignes de commande sans signification mais impressionnantes.

- Fenêtres Pop-up : "Téléchargement de Données", "Brèche de Pare-feu" ou "Traçage IP".

- Cartes du Monde : Visualisant de fausses connexions serveur.

Le but est simple : tromper vos amis, votre famille ou vos collègues en leur faisant croire que vous êtes un génie de la cybersécurité (ou un cybercriminel dangereux) pour quelques rires.

Meilleurs Logiciels & Outils de Faux Hacker

Si vous voulez mettre en scène une farce, voici les outils les plus populaires utilisés par les "faux hackers" :

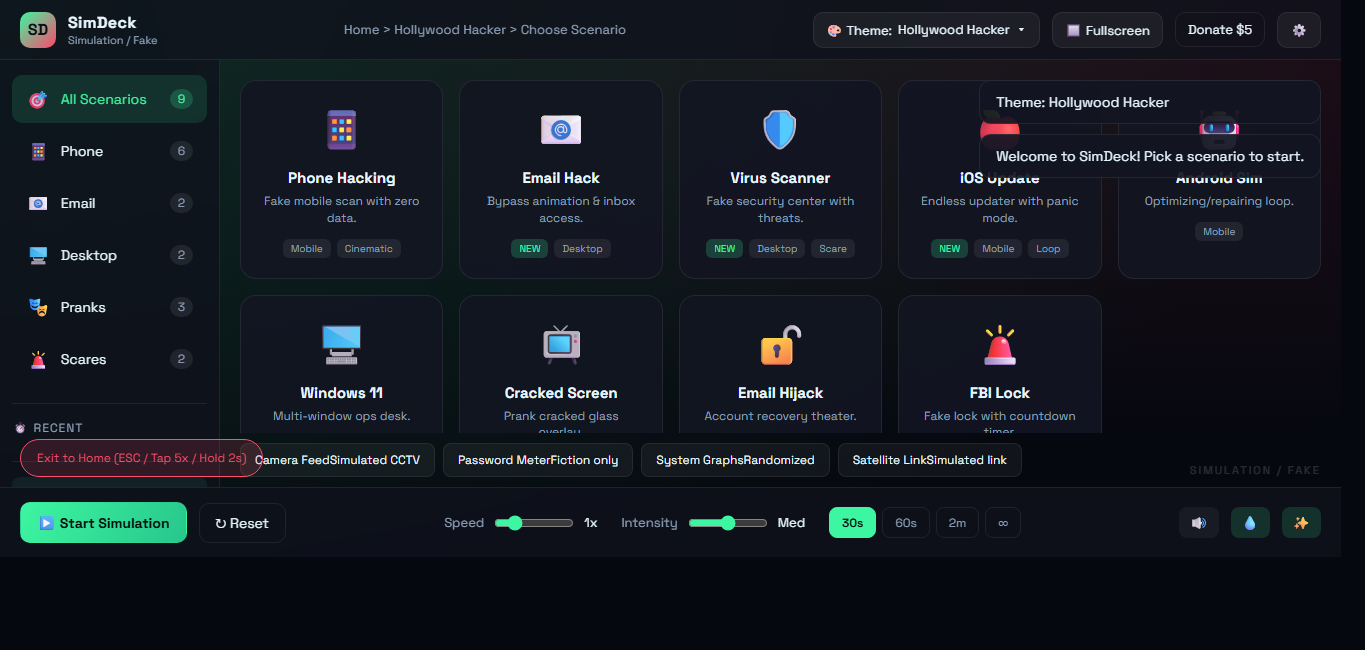

1. HackerPrank.online (SimDeck)

HackerPrank.online (SimDeck) propose un "tableau de bord hacker" factice complet, avec plusieurs scénarios, des panneaux animés et un mode plein écran. C'est un bon choix si vous voulez quelque chose de plus interactif qu'un simple effet de frappe.

Ouvrez-le ici : hackerprank.online.

2. Hacker Typer

Hacker Typer est le choix classique. Il fournit un écran noir vide. Dès que vous commencez à écraser les touches de votre clavier—peu importe ce que vous tapez—l'écran se remplit de code C++ réaliste. C'est l'outil parfait à ouvrir sur votre ordinateur portable dans un café si vous voulez avoir l'air occupé et mystérieux.

Essayez-le ici : hackertyper.net.

3. GeekTyper

GeekTyper va plus loin en offrant différents thèmes. Vous voulez une interface générique "Biohazard" ? Un tableau de bord style "SHIELD" ? Ou une pluie classique "Matrix" ? GeekTyper a tout. Il inclut également des dossiers interactifs et des pop-ups que vous pouvez cliquer pour simuler l'exécution de scripts ou le vol de fichiers.

4. Extensions de Farce & Astuces CMD

Pour une approche plus manuelle, vous pouvez utiliser l'Invite de Commande Windows (CMD).

- Ouvrez CMD.

- Tapez

color apour rendre le texte vert. - Tapez

dir /set appuyez sur entrée. - Regardez vos répertoires de système de fichiers défiler rapidement. Cela semble étonnamment technique pour quelqu'un qui ne s'y connaît pas !

Comment Réussir la Farce de Hacker Parfaite

Prêt à tromper vos amis ? Suivez ces étapes :

- Plantez le Décor : Tamisez les lumières et mettez un sweat à capuche. L'esthétique compte !

- Mode Plein Écran : Ouvrez HackerPrank.online, GeekTyper ou Hacker Typer et appuyez sur

F11pour passer en plein écran. Cela cache vos onglets de navigateur et votre barre des tâches, faisant ressembler l'interface à un véritable système d'exploitation. - La "Crise" : Attendez que votre cible entre. Agissez intensément. Murmurez des choses comme, "Je suis presque dedans..." ou "Contournement du proxy mainframe..."

- Le Climax : Appuyez sur une touche qui déclenche un popup "ACCÈS ACCORDÉ" ou "BRÈCHE SYSTÈME".

- La Révélation : Révélez la farce avant qu'ils n'appellent la police !

Le Côté Obscur : Comment les Faux Hackers Utilisent-ils le Logiciel ?

Bien que ces outils soient amusants pour les farces, il y a un côté sinistre au "faux hacking". Les escrocs et les cybercriminels utilisent souvent des tactiques psychologiques et des interfaces logicielles similaires pour intimider les victimes. C'est un aspect critique de la compréhension de l'ingénierie sociale moderne.

1. Arnaques au Support Technique

C'est l'utilisation malveillante la plus courante des tactiques de faux hacker.

- La Configuration : Une victime visite un site web et rencontre un pop-up "scareware" (logiciel de peur).

- La Fausse Alerte : L'écran peut se verrouiller (en utilisant un simple script plein écran) et afficher un message comme : "VOTRE ORDINATEUR EST INFECTÉ. DES HACKERS VOLENT VOS DONNÉES. APPELEZ LE SUPPORT MICROSOFT IMMÉDIATEMENT."

- L'Illusion : Ces pop-ups utilisent souvent les mêmes astuces visuelles que les sites de farce—code défilant, avertissements rouges clignotants et alertes audio—pour créer la panique.

- L'Arnaque : Lorsque la victime appelle le numéro, le "faux hacker" (l'escroc) demande un accès à distance pour "réparer" le problème, volant finalement de l'argent ou installant un vrai malware.

2. Faux Ransomware

Certains malwares ne chiffrent pas réellement vos fichiers mais font simplement semblant de le faire. Ces "screen lockers" (verrouilleurs d'écran) affichent une note menaçante demandant des Bitcoins, imitant l'interface de groupes de ransomwares notoires. La victime croit qu'elle a été piratée, même si ses données sont en sécurité derrière la fenêtre effrayante.

3. Arnaques de "Récupération"

Après un vrai piratage, les victimes peuvent chercher de l'aide. Les escrocs se font passer pour des "hackers éthiques" qui peuvent récupérer des cryptos perdues ou des comptes piratés. Ils peuvent envoyer des captures d'écran de fausses interfaces logicielles montrant des "fonds récupérés" ou un "déchiffrement de mot de passe en cours" pour convaincre la victime de payer des frais de service. Ces interfaces sont fonctionnellement identiques aux outils de farce mentionnés ci-dessus—pure absurdité visuelle conçue pour construire une fausse confiance.

Conclusion

Le logiciel de faux hacker est une épée à double tranchant. D'un côté, des outils comme Hacker Typer fournissent un divertissement inoffensif et un moyen de vivre nos fantasmes cyberpunk. De l'autre, les tactiques de tromperie visuelle sont un composant central de la fraude en ligne.

En comprenant comment ces outils fonctionnent, vous pouvez réussir une superbe farce et mieux vous protéger. Si vous voyez un jour un pop-up effrayant "Vous Avez Été Piraté" dans votre navigateur, souvenez-vous : c'est probablement juste une page web essayant de vous faire peur, tout comme l'écran d'un farceur. Fermez l'onglet, respirez et restez en sécurité.

FAQ

Q : Est-ce illégal d'utiliser Hacker Typer ? R : Non, utiliser des sites comme Hacker Typer ou GeekTyper est complètement légal. Ce sont juste des simulateurs. Cependant, les utiliser pour intimider quelqu'un afin qu'il vous donne de l'argent serait illégal.

Q : Un logiciel de faux hacker peut-il réellement pirater quelque chose ? R : Non. Ces outils sont purement visuels. Ils ne peuvent pas accéder aux réseaux, casser des mots de passe ou voler des données.

Q : Que dois-je faire si je vois un pop-up "Ordinateur Infecté" ?

R : N'appelez pas le numéro sur l'écran. C'est une arnaque. Appuyez sur Ctrl + Alt + Suppr pour ouvrir le Gestionnaire des tâches et terminer la tâche de votre navigateur, ou redémarrez simplement votre ordinateur.

Aperçu

Décisions clés, risques et actions de mise en oeuvre pour ce sujet.