Analisi Forense Mobile 2025: Guida Completa per Privati e Aziende

CyberLord Forensics Team

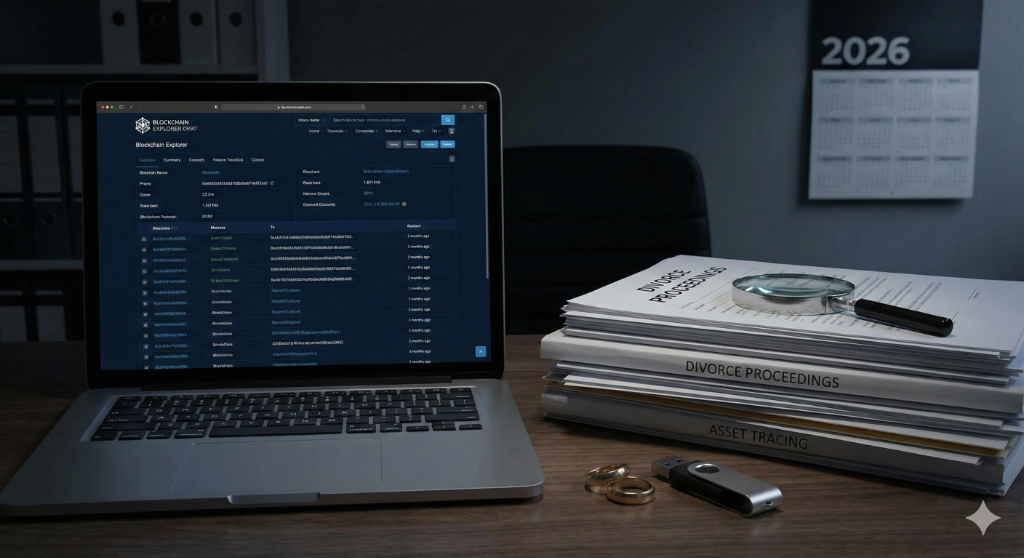

Oggi, il nostro smartphone sa più cose su di noi di quante ne sappia il nostro coniuge.

Luoghi visitati, conversazioni segrete, transazioni bancarie, salute... tutto è registrato in quei pochi centimetri di silicio. Quando accade un crimine, una frode aziendale o una disputa legale, lo smartphone è il Testimone Chiave.

Ma estrarre queste informazioni in modo che siano valide in un tribunale italiano non è semplice come "collegare il cavo USB". Richiede la Mobile Forensics (Informatica Forense Mobile).

In questa guida, spieghiamo come lavorano i professionisti nel 2025, cosa si può recuperare e cosa dice la legge italiana.

Cos'è la Mobile Forensics?

Non è semplice "recupero dati". Se porti il telefono in un negozio di riparazioni perché hai cancellato le foto della vacanza, loro useranno software commerciali per ridartele. Ma se quelle foto sono prove di un tradimento o di un furto aziendale, quel recupero "amatoriale" potrebbe distruggere i metadati (data, ora, posizione) e rendere la prova inammissibile davanti a un giudice.

La Regola d'Oro: La Forensics garantisce l'integrità, la catena di custodia e la ripetibilità del processo.

Le 3 Fasi dell'Acquisizione Dati

A seconda del telefono (iPhone vs Android) e del blocco schermo, usiamo tre livelli di profondità.

Livello 1: Estrazione Logica

È come fare un backup avanzato. Il software (come Cellebrite UFED) chiede al sistema operativo i dati.

- Cosa ottieni: Rubrica, SMS, Foto visibili, registro chiamate.

- Cosa perdi: Dati cancellati o nascosti nelle app protette.

Livello 2: File System Extraction

Sfruttiamo vulnerabilità temporanee per ottenere privilegi di "Root" o "Jailbreak" temporanei.

- Cosa ottieni: Accesso ai database delle App (WhatsApp

msgstore.db, Telegram cache). - Vantaggio: Possiamo vedere i log di sistema e recuperare molti file cancellati di recente.

Livello 3: Estrazione Fisica (Physical Dump)

La tecnica più avanzata. Copiamo bit-per-bit l'intera memoria flash del chip.

- Cosa ottieni: Tutto. Anche frammenti di file cancellati anni fa che non sono ancora stati sovrascritti.

- Problema: Con gli iPhone moderni (crittografia hardware), questo è spesso impossibile senza il codice di sblocco (Passcode).

Cosa Possiamo Recuperare (Davvero)?

Nel 2025, le tecniche sono impressionanti.

1. Chat Cancellate (WhatsApp, Telegram, Signal)

Quando premi "Elimina per tutti", il messaggio sparisce dallo schermo. Ma nel database interno del telefono, viene solo marcato come "libero". Finché non ricevi migliaia di nuovi messaggi che sovrascrivono quello spazio, il testo è recuperabile.

2. Geolocalizzazione (Anche senza GPS)

Il telefono tiene traccia di dove sei stato tramite:

- Celle Telefoniche: I log di aggancio alle torri.

- Wi-Fi Sniffing: Il telefono scansiona le reti Wi-Fi vicine (anche se non ti connetti) e Apple/Google salvano queste posizioni.

- Metadati EXIF: Le foto scattate contengono coordinate GPS precise.

3. Attività Web

- Cronologia browser (anche Incognito, se analizzata nella RAM o nella cache del disco).

- Ricerche Google.

- Cookie di sessione (per vedere se l'utente era loggato su Facebook a una certa ora).

Aspetti Legali in Italia (GDPR e Codice Penale)

La tecnologia permette di vedere tutto. La legge impone dei limiti.

Caso A: Il Telefono Personale

Se il telefono è tuo, puoi farci quello che vuoi. Puoi assumere Cyberlord per analizzarlo alla ricerca di Spyware o per recuperare dati persi.

Caso B: Il Telefono Aziendale (Dipendenti)

Qui molti imprenditori sbagliano.

- Statuto dei Lavoratori (Art. 4): È vietato il controllo a distanza dell'attività lavorativa.

- Privacy: Anche se il telefono è pagato dall'azienda, se il dipendente lo usava (con permesso o tolleranza) per scopi personali, l'azienda NON PUÒ leggere le sue email private o chat WhatsApp senza un ordine del giudice o un accordo sindacale specifico.

- Soluzione: Policy aziendale chiara ("No uso promiscuo") e consenso informato.

Caso C: Il Partner (Gelosia)

Installare software spia o analizzare il telefono del coniuge di nascosto è reato.

- Art. 615 bis c.p. (Interferenze illecite nella vita privata).

- Art. 617 bis c.p. (Installazione di apparecchiature atte ad intercettare). Noi rifiutiamo qualsiasi incarico che non preveda la legittima proprietà del dispositivo.

Il Processo Forense da Cyberlord

Se ci affidi un dispositivo, seguiamo il protocollo internazionale ISO/IEC 27037:

- Ricezione e Isolamento: Il telefono viene messo in una "Faraday Bag" (schermata) per impedire connessioni alla rete (che potrebbero ricevere un comando di "Remote Wipe" per cancellare tutto).

- Clonazione: Non lavoriamo mai sull'originale. Creiamo una "Immagine Forense" e analizziamo quella.

- Analisi: Usiamo software leader (Cellebrite, Oxygen, Magnet) per cercare parole chiave, cronologie e pattern.

- Report: Produciamo una relazione tecnica giurata utilizzabile in tribunale.

Conclusione

La Mobile Forensics è la scienza di far parlare gli oggetti silenziosi. Che si tratti di difendersi da un'accusa ingiusta, di provare una frode interna o di recuperare ricordi preziosi, affidarsi a professionisti certificati è l'unico modo per garantire che la verità digitale venga alla luce nel modo corretto.

Richiedi una consulenza forense preventiva

Panoramica

Decisioni chiave, rischi e azioni di implementazione per questo argomento.