Mobiel Forensisch Onderzoek 2025: Wat is er mogelijk?

CyberLord Forensics Team

Of het nu gaat om een ontslagzaak, een echtscheiding, fraude of industriële spionage: de waarheid staat bijna altijd op een smartphone.

Onze telefoon is onze zwarte doos. Hij registreert waar we zijn, met wie we praten, wat we kopen en zelfs hoe we ons voelen (gezondheidsdata). Maar als die data "gewist" zijn, of als het toestel vergrendeld is, stopt het voor de gemiddelde gebruiker.

Daar begint de Mobile Forensics (Digitaal Forensisch Onderzoek). In tegenstelling tot de tv-series, is dit geen druk op de knop. Het is een wetenschappelijk proces, gebonden aan strikte regels en geavanceerde technologie.

In dit artikel leggen we uit hoe het werkt in 2025 en wat de juridische grenzen zijn in Nederland.

Het Verschil tussen "Data Recovery" en "Forensics"

Veel mensen verwarren de twee.

- Data Recovery (De Telefoonwinkel): Het doel is om je vakantiefoto's terug te krijgen. Het maakt niet uit hoe.

- Forensisch Onderzoek (Cyberlord): Het doel is om bewijs te verzamelen dat standhoudt in de rechtbank.

- Er mag niets aan het originele apparaat veranderd worden.

- Er moet een "Chain of Custody" zijn (wie had de telefoon wanneer?).

- Het proces moet herhaalbaar zijn door een tegen-expert.

Wat kunnen we terughalen?

De techniek anno 2025 is verbluffend. Zelfs na een "Factory Reset" is soms nog data te vinden (hoewel steeds lastiger door encryptie).

1. Communicatie (Ook Encrypted Apps)

- WhatsApp / Signal / Telegram: Zolang we toegang krijgen tot het besturingssysteem, kunnen we de lokale databases (

msgstore.db) uitlezen. Daar vinden we vaak ook de verwijderde berichten die nog in de vrije ruimte van het geheugen zweven. - SMS & Call Logs: Deze zijn diep in het systeem verankerd en zeer goed te herstellen.

2. Locatie Historie

Je telefoon weet waar je was, zelfs als je GPS uit stond.

- Wi-Fi netwerken: De telefoon slaat op welke Wi-Fi netwerken hij "zag" (ook zonder verbinding). Die netwerken hebben een vaste locatie.

- EXIF data: Foto's bevatten vaak GPS-coördinaten.

- Significant Locations: iOS en Android houden bij welke plekken je vaak bezoekt ("Thuis", "Werk").

3. Internet & App gedrag

- Zoekgeschiedenis (ook incognito/privé modus laat sporen na in het werkgeheugen of de cache).

- App gebruik: Wanneer werd de bank-app geopend? Hoe lang was Instagram actief?

De Niveaus van Extractie

Niet elke telefoon is gelijk. Een oude Samsung is makkelijker dan de nieuwste iPhone 16.

Niveau 1: Logische Extractie

We vragen het toestel beleefd om data. Via de officiële back-up protocollen (iTunes backup, ADB).

- Resultaat: Alles wat je op het scherm ziet + een beetje meer. Geen verwijderde data.

Niveau 2: File System Extractie

We gebruiken exploits (veiligheidslekken) om tijdelijk "Root" of "Jailbreak" toegang te krijgen.

- Resultaat: Toegang tot alle app-databases. Hier vinden we de WhatsApp-chats en systeembestanden.

Niveau 3: Fysieke Extractie (The Holy Grail)

We maken een bit-voor-bit kopie van de geheugenchip.

- Resultaat: Alles. Inclusief "unallocated space" waar verwijderde bestanden leven.

- Beperking: Bij moderne toestellen met zware encryptie (Full Disk Encryption) is dit vaak onmogelijk zonder de toegangscode.

De Juridische Realiteit in Nederland (AVG & Privacy)

Technisch kan er veel. Maar mag het ook? In Nederland is de privacywetgeving (AVG) streng.

Werkgever vs. Werknemer

Mag je de zakelijke telefoon van een werknemer uitlezen bij verdenking van fraude? Antwoord: Niet zomaar.

- Ook op een zakelijk toestel heeft de werknemer recht op privacy.

- Je mag zakelijke mail lezen, maar privé WhatsAppjes niet (tenzij er zéér dringende redenen zijn en proportioneel gehandeld wordt).

- Tip: Zorg voor een duidelijk reglement waarin staat dat het toestel alleen zakelijk is en gecontroleerd kan worden. Zonder dat sta je zwak bij de rechter.

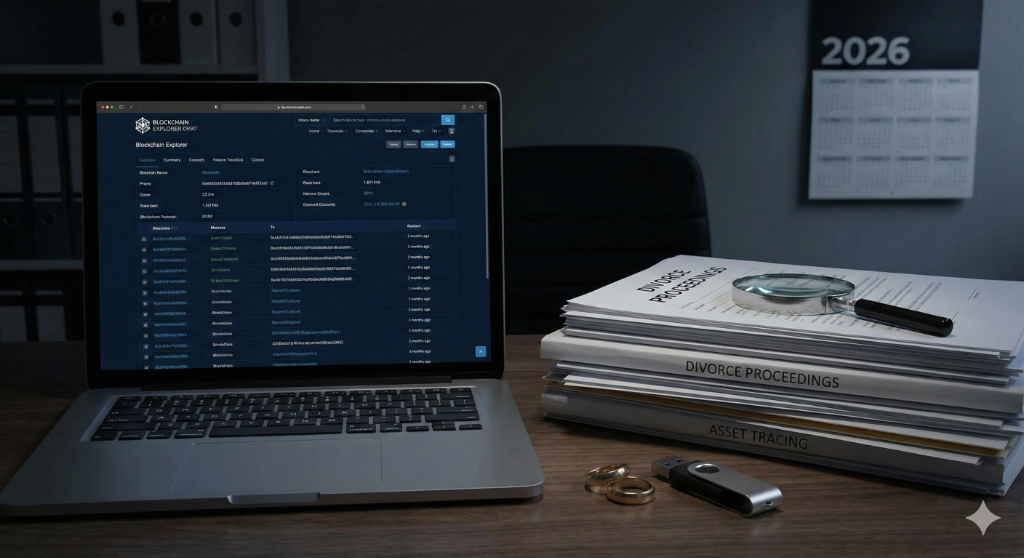

Partner vs. Partner (Echtscheiding)

Mag je de telefoon van je partner stiekem laten onderzoeken op overspel? Antwoord: Nee. Dit is computervredebreuk en schending van de privacy. Het bewijs wordt in een civiele zaak soms wél toegelaten (omdat de waarheidsvinding zwaar weegt), maar je riskeert zélf een strafblad of schadevergoeding. Wij nemen dergelijke opdrachten niet aan zonder bewijs van eigendom.

Hoe gaat een onderzoek in zijn werk?

Bij Cyberlord volgen we een strikt protocol:

- Intake: Wat is de vraagstelling? (Bv. "Heeft deze medewerker bedrijfsgeheimen gestuurd naar de concurrent?").

- Veiligstellen: De telefoon gaat in een Faraday Bag. Dit blokkeert alle signalen (4G, Wi-Fi, Bluetooth) zodat niemand de telefoon op afstand kan wissen ("Remote Wipe").

- Acquisitie: We maken een forensische kopie (Image). De originele telefoon gaat terug in de kluis.

- Analyse: We doorzoeken de kopie met software als Cellebrite UFED of Magnet AXIOM.

- Rapportage: U ontvangt een helder rapport (PDF) met de bevindingen, screenshots en tijdlijnen, klaar voor de jurist.

Conclusie

Een telefoon liegt niet, maar hij geeft zijn geheimen niet zomaar prijs. In juridische conflicten kan een professioneel forensisch rapport het verschil zijn tussen winst en verlies. Ga niet zelf "prutsen", want zodra je de telefoon aanzet, veranderen er duizenden bestanden en vernietig je mogelijk het bewijs.

Neem contact op voor een vertrouwelijk intakegesprek

Overzicht

Belangrijkste keuzes, risico's en uitvoeringsacties voor dit onderwerp.