Perícia Forense em Celulares 2025: O que é possível recuperar?

CyberLord Forensics Team

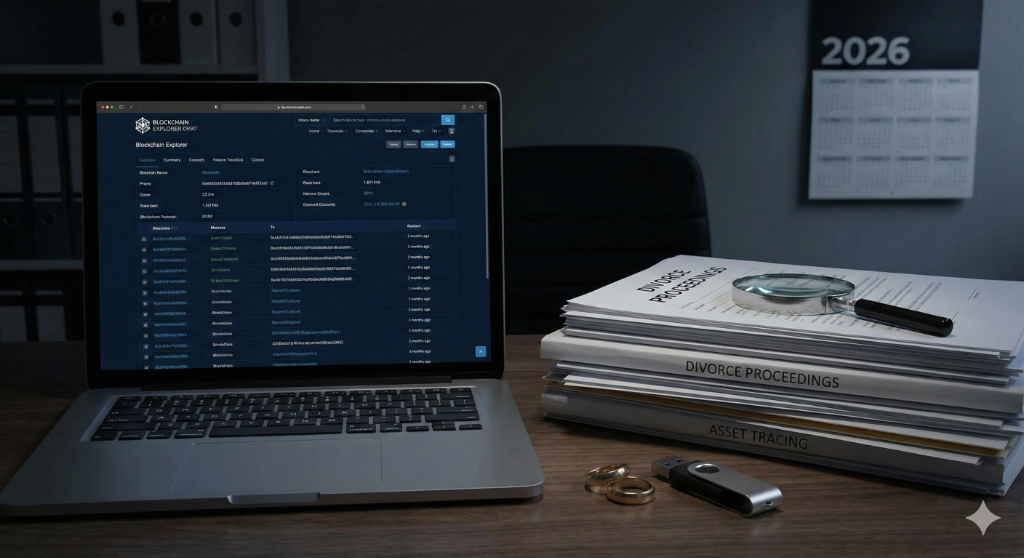

O celular é a "caixa preta" da vida moderna. Em um processo de divórcio, fraude trabalhista ou investigação criminal, a prova fundamental quase sempre está em um smartphone.

Mas existe um mito de que, se você apertar "Deletar", a informação some para sempre. Para a Forense Digital, isso raramente é verdade.

Neste artigo, explicamos como a ciência da Mobile Forensics funciona em 2025 e como ela é usada para transformar dados brutos em provas jurídicas válidas no Brasil e Portugal.

O que é Forense Mobile? (Não é só "recuperar fotos")

Levar o celular na lojinha da esquina para recuperar fotos não é perícia. A Perícia Forense exige rigor científico e legal.

- Integridade: A prova não pode ser alterada. Se você liga o celular e abre o WhatsApp, você alterou a data de "visto por último" e modificou arquivos de sistema. Isso pode anular a prova no tribunal.

- Cadeia de Custódia: É preciso documentar quem pegou o celular, quando e onde ele foi guardado.

- Ferramentas Certificadas: Usamos softwares de elite como Cellebrite UFED, Oxygen Forensic e Magnet AXIOM. São as mesmas ferramentas usadas pela Polícia Federal.

O Poder da Extração de Dados: Níveis de Acesso

Nem todo celular é igual. A profundidade da recuperação depende do modelo e do sistema operacional.

Nível 1: Extração Lógica (O Básico)

O software "conversa" com o celular via cabo e pede os dados.

- Recupera: Agenda, SMS, Histórico de Chamadas, Fotos e Vídeos existentes.

- Limitação: Dificilmente recupera coisas apagadas.

Nível 2: Sistema de Arquivos (Avançado)

Usamos técnicas para ganhar acesso de administrador temporário (Root/Jailbreak).

- Recupera: Bancos de dados de aplicativos (WhatsApp, Telegram, Tinder). Aqui é onde a mágica acontece. Acessamos arquivos de sistema (

msgstore.db) que o usuário normal não vê.

Nível 3: Extração Física (Bit-a-Bit)

Copiamos cada 0 e 1 da memória flash do aparelho.

- Recupera: TUDO. Inclusive fragmentos de arquivos deletados há meses que ainda estão na "memória não alocada".

- Desafio: Em iPhones modernos e Androids novos, a criptografia torna isso muito difícil sem a senha de desbloqueio.

O Mito do WhatsApp Apagado

"Doutor, eu apaguei as mensagens 'Para Todos', elas sumiram, certo?" Errado.

O WhatsApp usa um banco de dados SQLite. Quando você apaga uma mensagem, o sistema apenas muda uma "bandeira" (flag) naquele registro de 0 para 1, dizendo "não mostre isso na tela". O texto continua lá, ocupando espaço, até que o celular precise daquele espaço para outra coisa.

Um perito forense acessa o banco de dados bruto e consegue ler essas linhas marcadas como deletadas.

O que mais o celular sabe sobre você?

Além das conversas, um smartphone registra comportamentos:

- Geolocalização (Timeline): Mesmo sem GPS, o Google e a Apple registram as redes Wi-Fi que você cruzou. Cruzando esses dados, podemos montar um mapa de onde a pessoa estava em dia e hora específicos.

- Metadados de Fotos (EXIF): Aquela foto que você mandou prova onde você estava (coordenadas GPS) e qual aparelho foi usado.

- Saúde e Movimento: O acelerômetro do celular sabe se você estava andando, correndo ou dirigindo. O Apple Health registra batimentos cardíacos (se usar Watch). Isso já foi usado para derrubar álibis em casos de homicídio.

Aspectos Legais: LGPD e Privacidade

A tecnologia permite ver tudo. A lei impõe freios.

Empresa x Colaborador

No Brasil, o TST (Tribunal Superior do Trabalho) entende que o e-mail corporativo pode ser monitorado. Mas o celular é uma zona cinzenta devido ao uso misto com apps pessoais (WhatsApp pessoal no celular da empresa).

- Regra de Ouro: A empresa DEVE ter um Termo de Uso assinado pelo funcionário avisando que o aparelho é monitorado e não deve ter expectativa de privacidade. Sem isso, a prova é ilícita.

Marido x Mulher

Contratar um "hacker" para invadir o celular do cônjuge é CRIME (Invasão de Dispositivo Informático - Lei Carolina Dieckmann). Porém, se o celular é um "bem comum" do casal ou foi deixado desbloqueado, a discussão jurídica muda. Nós da Cyberlord só realizamos perícias com autorização expressa do proprietário legal do aparelho ou ordem judicial.

O Relatório Pericial (Laudo)

O produto final não é um amontoado de códigos. É um Laudo Técnico. Um documento PDF, assinado por perito registrado, que explica em linguagem simples para o Juiz: "Na data X, às horas Y, o usuário A enviou a mensagem Z para o usuário B, contendo o anexo C." Incluímos os "Hashes" (impressões digitais digitais) para provar que nada foi alterado.

Conclusão

A prova digital é volátil. Se você precisa preservar evidências em um celular, a pior coisa a fazer é continuar usando-o ou tentar "adivinhar a senha". A cada minuto ligado, o celular sobrescreve dados antigos.

Desligue o aparelho, isole-o (modo avião) e procure um perito imediatamente.

Fale com nossos Peritos Forenses

Visão geral

Decisões principais, riscos e ações de implementação para este tópico.

Cybersecurity Insights & Frequently Asked Questions

Understanding Professional Security Boundaries

Navigating modern cybersecurity requires stringent reliance on certified ethical hackers. Always ensure professionals provide transparent methodologies, rely on standardized penetration testing frameworks, and hold respected certifications (like OSCP or CISSP) that validate their competency before you hand over any sensitive organizational access.

Timeline Expectations

A profound technical audit isn't instantaneous. Comprehensive assessments balance automated vulnerability scanning with extensive manual exploitation simulations. This dual-pronged strategy generally requires days or weeks, yielding exceptionally reliable threat intelligence reports.

The True Cost of Incident Recovery

Compared to the minimal cost of a proactive security engagement, reacting to a ransomware breach represents a catastrophic financial sinkhole. Downtime, forensic analysis, regulatory penalties, and brand contamination underscore the necessity of preventive hacking services today.