Mobiltelefon Forensisk Undersökning: Process, Bevis och När Du Behöver Det (2025)

CyberLord Forensics Team

Om du misstänker ett intrång kan en mobiltelefon forensisk undersökning identifiera vad som hände, vilka data som nåddes och om skadlig kod eller obehörig åtkomst är närvarande. Många söker efter "mobiltelefon hackning undersökning" när de behöver svar efter en säkerhetsincident. Denna guide förklarar processen på ett enkelt språk.

Din telefon är inte bara en telefon. Den är en "svart låda" av ditt liv. Den vet var du sovde i natt (GPS), vem du pratade med (samtalsloggar), vad du köpte (plånbok) och dina djupaste hemligheter (Signal/WhatsApp).

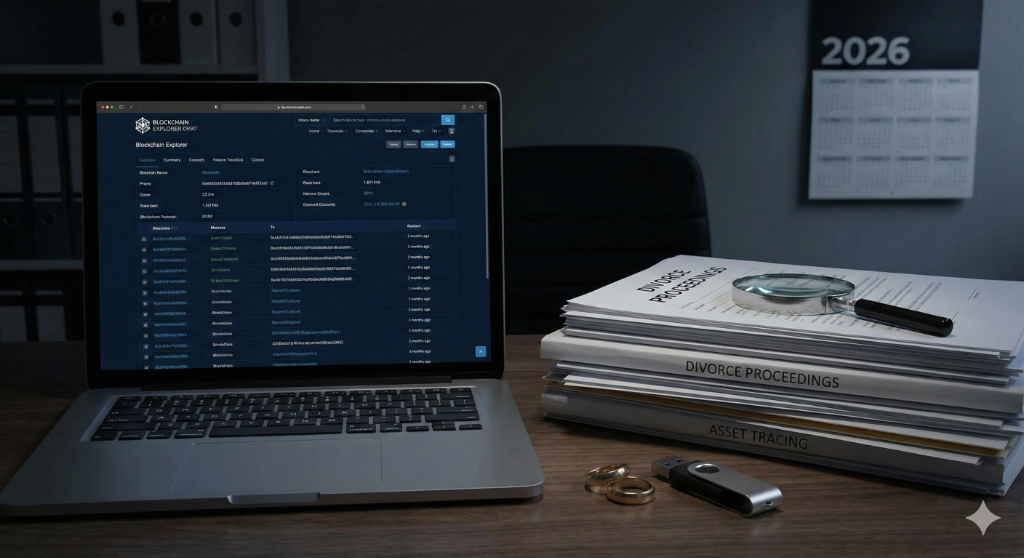

När en säkerhetsincident inträffar – oavsett om det är företagsspionage, en komplex skilsmässa, eller misstanke om statligt spionprogram som Pegasus – räcker inte en enkel "antivirusskanning". Du behöver en Mobiltelefon Forensisk Undersökning.

Under 2025 har mobil forensik utvecklats från "återställa raderade texter" till "analysera RAM för tillfällig skadlig kod". Denna definitiva guide förklarar vad som händer inuti ett forensiskt laboratorium, vilka bevis som faktiskt kan återställas från moderna iPhones och Androids, och varför "Fabriksåterställning" inte alltid döljer sanningen.

För förebyggande steg, se vår iPhone hacking prevention guide.

Vad är en Mobiltelefon Forensisk Undersökning?

En mobil forensisk undersökning är en strukturerad, juridiskt försvarbar process för att samla in, bevara och analysera bevis från en smartphone. Det går utöver en grundläggande säkerhetsskanning och fokuserar på bevisintegritet, spårbarhet och tydlig rapportering.

Till skillnad från en dataåterställningstjänst (som bara vill få tillbaka dina foton), fokuserar en forensisk undersökning på Integritet:

- Beviskedja: Vi dokumenterar exakt vem som hade enheten och när.

- Skrivskyddad Åtkomst: Vi använder "Write Blockers" för att säkerställa att vi inte oavsiktligt modifierar data på telefonen under skanningen.

- Hash-verifiering: Vi beräknar ett digitalt fingeravtryck (Hash) av datan före och efter extraktion för att bevisa i domstol att beviset inte manipulerades.

När Du Behöver en Forensisk Undersökning

Vanliga användningsfall inkluderar:

- Misstänkt kontokapning, spionprogram eller stalkerware

- Företagsutredningar som involverar företagsenheter

- Juridiska eller efterlevnadstvister som kräver dokumentation

- Känsliga användare (chefer, journalister, offentliga personer) som möter riktade hot

Vilka Bevis Kan Återställas?

En kvalificerad forensisk undersökning kan återställa:

- Samtalsloggar, SMS och metadata för meddelandeappar

- Appaktivitet och autentiseringsspår

- Platshistorik och nätverksanslutningar

- Webbläsarhistorik, nedladdningar och filåtkomst

- Enhetskonfigurationsändringar och systemloggar

- Raderade artefakter (när de kan återställas och är lagligt tillåtna)

1. "Raderade" WhatsApp & Signal

När du raderar ett meddelande i WhatsApp raderas det inte omedelbart. Det markeras som "fritt utrymme."

- Forensisk Verklighet: Om vi agerar snabbt kan vi ofta återställa dessa meddelanden från SQLite Write-Ahead Logs (WAL).

- Signal: Signal krypterar sin databas kraftigt. Men om vi har lösenkoden kan vi dekryptera databasen och se meddelandena.

2. Platshistorik (Betydande Platser)

Din iPhone spårar dina "Betydande Platser" (Hem, Arbete, Frekventa Besök) för att optimera trafikroutning.

- Forensisk Verklighet: Vi kan extrahera denna karta. Vi kan bevisa att den misstänkte var på brottsplatsen klockan 21:00, även om de stängde av Google Maps.

3. "Livsmönster" (Pattern of Life)

Vi bygger en tidslinje av användarens vanor.

- När låstes/olåstes telefonen?

- När pluggades den in för laddning?

- När registrerade stegräknaren steg?

Exempel: I ett mordfall påstod den misstänkte att de sov klockan 23:00. Den forensiska undersökningen visade att telefonens stegräknare registrerade 2 000 steg mellan 23:00 och 23:30. Alibit kollapsade.

Den Forensiska Processen (Steg för Steg)

- Intag och omfattning: Definiera mål, enhetstyp och juridiskt tillstånd.

- Bevarande: Upprätthåll beviskedjan och isolera enheten.

- Förvärv: Fånga data med godkända forensiska metoder.

- Analys: Korrelera händelser, identifiera indikatorer och bekräfta tidslinjer.

- Rapportering: Leverera en bevisstödd rapport med slutsatser och rekommendationer.

Extraktionstyper: Logisk vs. Filsystem vs. Fysisk

- Logisk extraktion: Hämtar tillgängliga data via standard API:er. Snabbare, men begränsad.

- Filsystemextraktion: Djupare åtkomst till appdata och systemloggar.

- Fysisk extraktion: Bit-för-bit-avbildning när det stöds, bäst för raderade artefakter.

Metoden beror på enhetsmodell, OS-version och juridisk omfattning.

Upptäckt av Moderna Spionprogram (Pegasus, Predator, Reign)

Under 2025 letar du inte efter en app som heter "Virus.exe." Statssponsrat spionprogram som Pegasus är "filfritt." Det lever i telefonens minne eller efterliknar systemprocesser.

Under en forensisk undersökning letar vi efter IoC:er (Indicators of Compromise) som giltiga användare aldrig ser:

- Avvikande Processer: Varför skickar "Kalkylator"-appen 50MB data till en server i Bulgarien klockan 3 på natten?

- Batterianvändning: Spionprogram tömmer batteriet. En plötslig minskning av batterihälsa korrelerar ofta med infektion.

- Systeminkonsekvenser: Om en iPhone säger att den inte har startats om på 30 dagar, men systemloggarna visar en kernel-panik inträffade igår, kan den "paniken" ha varit utnyttjandet som kraschade telefonen för att få beständighet.

Notera: Att upptäcka Pegasus kräver en nivå 2 (Filsystem) extraktion. Du kan inte upptäcka det med en enkel app-butik-skanning.

Hur Lång Tid Tar Det?

De flesta mobila forensiska undersökningar tar 3-10 arbetsdagar, beroende på enhetens komplexitet, omfattning och brådska. Högriskfall kan kräva snabbare triage.

Vad Du Ska (och Inte Ska) Göra Innan en Undersökning

- Fabriksåterställ eller avinstallera inte appar.

- Sluta använda enheten om du misstänker aktivt intrång.

- Dokumentera ovanligt beteende (skärmdumpar, tidsstämplar).

- Om möjligt, flytta känslig kommunikation till en separat ren enhet.

Juridiska och Samtyckesöverväganden

Du måste ha juridiskt tillstånd för att undersöka en enhet. Detta innebär vanligtvis:

- Du äger enheten, eller

- Du har skriftligt samtycke från den lagliga ägaren, eller

- Enheten ägs av företaget med policysamtycke

Obehörig åtkomst kan skapa juridisk exponering och ogiltigförklara bevis.

FAQ

Kan en forensisk undersökning upptäcka spionprogram? Ofta ja. Utredare letar efter indikatorer som okända profiler, misstänkta processer och onormalt nätverksbeteende.

Kommer en forensisk undersökning att hitta raderade meddelanden? Ibland. Återställning beror på enhetsmodell, OS-version och hur mycket enheten användes efter radering.

Är detta samma sak som incidenthantering? Forensik fokuserar på bevis och rapportering. Incidenthantering fokuserar på inneslutning och återställning. För brådskande fall, börja med incidenthantering.

Kan ni låsa upp en låst iPhone? Det beror. För äldre iPhones (iPhone X och nedan), ja, med GrayKey eller Cellebrite. För moderna iPhones (13, 14, 15+), är det extremt svårt utan lösenkoden.

Förstör en fabriksåterställning bevis? På moderna smartphones med kryptering: Ja. En fabriksåterställning raderar "krypteringsnyckeln." Utan nyckeln är datan bara slumpmässigt brus.

Sammanfattning

En mobiltelefon forensisk undersökning ger en tydlig, bevisstödd bild av vad som hände på en enhet. Om du behöver ett försvarbart svar efter ett misstänkt intrång är professionell mobil forensik den säkraste vägen.

Om du misstänker att ditt digitala liv har komprometterats, gissa inte. Bevara bevisen.

- Sätt telefonen i Flygplansläge (för att stoppa fjärrradering).

- Lägg den i en Faraday-påse (för att blockera signaler).

- Stäng inte av den (modern kryptering är svårare att bryta efter en omstart).

- Kontakta en forensisk expert omedelbart.

Översikt

Viktiga beslut, risker och genomförandeåtgärder för detta ämne.